NVIDIA はセキュリティ上の問題を深刻にとらえており、短期間で見極め、対処するように努めています。セキュリティ上の懸念が報告されると、NVIDIA は適切なリソースを投入して問題を分析、検証し、是正措置を提供します。

コンテンツ

更新: 2022 年 2 月

NVIDIA PSIRT – 脆弱性管理

セキュリティの潜在的脆弱性を報告する

協調的な脆弱性の公開

NVIDIA からの謝辞

セキュリティ情報に登録し、最新情報を入手する

NVIDIA セキュリティ脆弱性情報に関するメディアまたは PR の問い合わせ

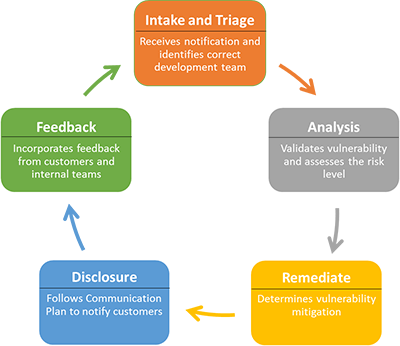

NVIDIA PSIRT の脆弱性管理プロセス

CVSS (Common Vulnerability Scoring System/共通脆弱性評価システム) を利用したセキュリティ リスクの評価

脆弱性の通知に関する方針

セキュリティ情報

セキュリティ通知

脆弱性の改善策

NVIDIA PSIRT 参加

お客様の権利: 保証、サポート、保守管理

免責条項

NVIDIA PSIRT – 脆弱性管理

NVIDIA PSIRT (Product Security Incident Response Team/製品セキュリティ インシデント対応チーム) の目標は、セキュリティ脆弱性がお客様に与えるリスクを最小限に抑えることです。そのため、NVIDIA 製品に存在する脆弱性に関する情報、指示、対策を早い段階で提供します。NVIDIA PSIRT は、NVIDIA 製品に関連するセキュリティ脆弱性情報を入手し、調査し、内部調整し、開示し、対策を提供するグローバル チームです。

NVIDIA PSIRT が担う大きな責任の 1 つは、NVIDIA 製品に関して外部で特定された脆弱性について、回答または開示を調整することです。

協調的な脆弱性の公開

NVIDIA は CVD (Coordinated Vulnerability Disclosure/脆弱性の協調的な公開) を遵守するように努めています。CVD とは、NVIDIA 製品の脆弱性を見つけた (NVIDIA とは無関係の) 個人/団体が NVIDIA に直接連絡し、その報告者が情報を一般に公開する前に NVIDIA が脆弱性を調査し、改善する機会を与える過程のことです。

NVIDIA PSIRT は脆弱性調査を通して報告者と協調し、適宜、その進捗について最新情報を報告者に提供します。報告者の合意が得られた場合、NVIDIA PSIRT は会社サイトの謝辞ページに報告者を記載し、製品の脆弱性を発見し、内密に報告していただいたことに感謝の意を示します。 NVIDIA から最新情報や軽減策情報が公開された後、報告者には脆弱性について公の場で討論することを奨励しています。

NVIDIA の CVD に従うことで、NVIDIA はお客様を守ることができます。同時に、公の場での開示を調整し、報告者には適宜、その発見に対して感謝の意を表明します。

NVIDIA が他のベンダーの製品のセキュリティ脆弱性を発見することがあります。その場合、NVIDIA は標準の「Coordinated Vulnerability Disclosure (協調的な脆弱性の公開)」プロセスに従い、特定された問題を、影響を受けるベンダーまたはサードパーティの調整センターに連絡します。

NVIDIA からの謝辞

NVIDIA セキュリティ脆弱性情報に関するメディアまたは PR の問い合わせ

こちらに記載されている企業広報連絡先のいずれかをご利用ください。

CVSS (Common Vulnerability Scoring System/共通脆弱性評価システム) を利用したセキュリティ リスクの評価

NVIDIA は現在、CVSS v3.1 (Common Vulnerability Scoring System version 3.1/共通脆弱性評価システム バージョン 3.0) を利用し、特定された脆弱性の深刻度を評価しています。CVSS を利用することで、共通の評価方法と言語を用いて脆弱性の特徴と影響を伝えることができます。CVSS では、脆弱性が与える懸念を一定の尺度で示します。CVSS モデルでは、Base (基本) 計算、Temporal (現状) 計算、Environmental (環境) 計算という 3 つの異なる測定方法またはスコアが利用されます。いずれも一連のメトリックスで構成されています。FIRST (Forum of Incident Response and Security Teams) が保守管理している規格の完全版は https://www.first.org/cvss でご覧いただけます。

NVIDIA は CVSS v3.1 Specification Document (仕様文書) の Qualitative Severity Rating Scale (定性的セキュリティ評価尺度) (https://www.first.org/cvss/specification-document) を利用し、深刻度の評価を以下の表のように定義しています。

| セキュリティ上の影響度の評価 | CVSS スコア |

| 危機的 | 9.0 – 10.0 |

| 高 | 7.0 – 8.9 |

| 中 | 4.0 – 6.9 |

| 低 | 0.1 – 3.9 |

| なし | 0.0 |

NVIDIA は、付加的な要因が CVSS スコアで正しくとらえられないような場合、このガイドラインから逸脱する権利を有します。

NVIDIA セキュリティ情報では、該当箇所で CVSS v3.0 Base スコアを適宜提供します。NVIDIA は、お客様に最大限の価値をもたらし、脆弱性の本質的な特性を表す Base 評価基準 グループのみに焦点を当てています。 NVIDIA のリスク評価は、導入されている各種システムから割り出した平均リスクに基づいており、実際のリスクとは異なる場合があります。

NVIDIA はセキュリティまたは IT の専門家に相談した上で構成のリスクを割り出すことを推奨しています。また、Environmental スコアはネットワーク パラメーターに基づいて計算することを奨励しています。NVIDIA は全体リスクの評価にあたり、すべてのお客様に対して、Base スコアを考慮した上で Temporal スコアか Environmental スコアがお使いの環境に当てはまる場合、それも考慮するようお勧めしています。この全体スコアはある時点を表すものであり、お使いの環境に合わせて算出されます。セキュリティまたは IT の専門家による評価とこの最終スコアを利用し、ご利用の環境における対応に優先順位を付けてください。

脆弱性の通知に関する方針

NVIDIA はサードパーティ以外のソフトウェアの脆弱性に関して次のガイドラインを利用し、適切な情報伝達計画を決定します。

| セキュリティ上の影響度の評価 | CVSS スコア | 情報伝達計画 |

| 危機的 | 9.0–10.0 | NVIDIA セキュリティ情報 |

| 高 | 7.0–8.9 | |

| 中 | 4.0–6.9 | |

| 低 | 3.9 以下 |

NVIDIA 製品に使われているサードパーティ製ソフトウェア コンポーネントにセキュリティ上の問題がある場合、NVIDIA はセキュリティ情報文書を公開することがあります。サードパーティ製ソフトウェア コンポーネントの脆弱性に関するセキュリティ情報文書を公開する場合、NVIDIA は通常、そのコンポーネントの開発者が提供した CVSS スコアを利用します。その CVSS スコアは、NVIDIA 製品への影響を反映させる目的で NVIDIA が調整することがあります。

NVIDIA は、付加的な要因が CVSS スコアで正しくとらえられないような場合、このガイドラインから逸脱する権利を有します。

セキュリティ情報

ほとんどの場合、セキュリティの脆弱性に回避策が見つかったときや、セキュリティ アップデートが用意されたときに、NVIDIA はお客様に通知します。この通知は決められた連絡方法で行われるか、セキュリティ情報への投稿という形で行われます。セキュリティ情報に投稿する場合、NVIDIA PSIRT が脆弱性対応プロセスを遂行し、脆弱性に対処するために十分なソフトウェア アップデートまたは回避策が存在すること、または脆弱性に対処する目的でコード修正がこれから一般公開される予定であることが確認された後に、投稿が行われます。

セキュリティ情報では、情報量のバランスをとるべく努めております。つまり、お客様がその身を守るために十分な量の情報を提供しますが、悪意のあるユーザーが情報を流用できるほど詳細は提供しません。NVIDIA セキュリティ情報には通常、該当する場合、次の情報が含まれます。

- 影響を受ける製品とバージョン

- 脆弱性の CVE (Common Vulnerability Enumeration/共通脆弱性列挙) 識別子 (https://cve.mitre.org 参照)

- 脆弱性の概要と悪用された場合に考えられる影響

- CVSS (Common Vulnerability Scoring System/共通脆弱性評価システム) の脆弱性重大度評価 ( http://www.first.org/cvss/cvss-guide.html 参照)

- セキュリティ アップデート、軽減策、お客様から要求されたその他の措置など、改善策の詳細

- 脆弱性を発見し、協調的な脆弱性の公開で NVIDIA に協力した報告者に対する謝辞

NVIDIA はセキュリティ情報と、リリース ノート、ナレッジ ベースの記事、FAQ などの関連文書で提供する以上に、脆弱性の詳細に関する追加情報を提供することはありません。NVIDIA は特定された脆弱性の悪用するコードまたは実証コードを配布しません。

業界慣習にならい、NVIDIA は社内で実施したセキュリティ テストやその他のセキュリティ活動で発見した内容を社外の団体と共有することはありません。NVIDIA のセキュリティの運用システムを調べる行為は攻撃として見なされることにご注意ください。OEM パートナー企業は、情報が必要であれば、NVIDIA プログラム マネージャーにご相談ください。

NVIDIA のセキュリティ情報はセキュリティ情報ページに投稿されます。 こちらで通知をご登録いただけます。

脆弱性の改善策

NVIDIA はセキュリティ上の問題を深刻にとらえており、早めに見極め、対処するように努めています。対応に必要な時間は、重大度、影響を受ける製品、現在の開発周期、QA 周期、メジャー リリース アップデートなど、さまざまな要因によって決まります。

解決策は次のような形態となります。複数の手段がとられることもあります。

以上の記載に関係なく、NVIDIA は問題に対する固有の解決を保証するものではなく、また、特定されたすべての問題への対処を保証するものではありません。

NVIDIA PSIRT 参加

免責条項

NVIDIA PSIRT のプロセスと方針は、そのあらゆる部分がその場その場の状況に基づいて予告なく変更されることがあります。特定の問題、または問題の種類に関係なく、対応は保証されるものではありません。本書または本書に記載されているリンクからアクセスできる資料の情報は、ご自身の責任でご利用ください。NVIDIA は本書の内容をいつでも予告なく変更または更新できる権利を保有します。

NVIDIA 情報、設計仕様、参照ボード、ファイル、図画、診断、一覧、その他の文書 (一緒の場合でも別々の場合でも「資料」とする) はすべて、「現状のまま」提供されます。NVIDIA は資料について、明示的、暗黙的、法令遵守、その他を問わず、いかなる保証も行いません。あらゆる明示的条件、暗黙的条件、表明、保証は、権原、商品性、十分な品質、特定目的の適合性、非侵害の暗黙的な保証または条件を含め、法律で許される最大限まで本書によって除外するものとします。

情報は、提供時に正確かつ信頼できるものであったと信じられるものです。NVIDIA Corporation は、この種の情報の使用の結果について、また使用した結果として生じ得る特許などサードパーティーの権利のいかなる侵害についても、責任を負いません。NVIDIA Corporation の特許または特許権に基づく明示または暗黙のライセンスは一切付与されません。本書に記載されている仕様は予告なく変更される場合があります。本書は、本書以前に提供されたすべての情報に代わる、または置き換わるものです。NVIDIA Corporation 製品は、NVIDIA Corporation による明示的かつ書面による許可なしに、救命装置または救命システムの主要コンポーネントとしての使用が認められることはありません。